Naujienlaiškis | 2024 Kovas

Mieli skaitytojai,

šį naujienlaiškį pradedame su giliu liūdesiu, pagerbdami neseniai mirusio mūsų bendruomenės branginamo nario, KSEA Valdybos nario, prof. dr. Dariaus Štitilio atminimą. Jo labai ilgėsis visi, kurie jį pažinojo, o jo indėlis mūsų bendruomenei niekada nebus pamirštas.

Pirmajame pavasario naujienlaiškyje - įspūdžiai iš neseniai praūžusios Mobile World Congress konferencijos. Linkime malonaus skaitymo ir smagių artėjančių šv. Velykų! 🐣

KSEA Komanda

Mobile World Congress 2024

Parengė KSEA Narys Vaitkevičius

Neseniai Baselonoje praūžė tarptautinė Mobile World Congress 2024 konferencija, kurioje teko garbė pabuvoti ir man. Ačiū KSEA ir Lietuvos Inovacijų agentūrai už galimybę! Renginyje mačiau daugybę įvairiausių technologijų, tad čia noriu pasidalinti įspūdžiais apie keletą jų, susijusių su kibernetine sauga. Dalį jų galite išbandyti nemokamai, na, o kiti, mokami, mano manymu yra ne mažiau įdomūs ir aktualūs.

1. YEO Messaging

Pradėsiu nuo asmeniniam naudojimui nemokamos (verslo klientams - mokamos) programėlės YEO Messaging. Ši programa išsiskiria tuo, kad naudoja veido atpažinimo technologiją saugiam pranešimų siuntimui. Taip pat šiais metais parodoje YEO Messaging pristatė naują funkcionalumą, kuris užtikrina, kad žinutės įrenginyje yra matomos tol, kol telefono naudotojas žiūri į ekraną: vyksta pastovus naudotojo veido tikrinimas per priekinę telefono kamerą. Programėlė yra sukurta Android ir iOS įrenginiams, tad ją rasite atitinkamoje programėlių parduotuvėje. Daugiau apie programėlę - gamintojo svetainėje https://yeomessaging.com/.

2. Lawwwing

Kitas įdomus produktas yra Ispanijos kompanijos Lawwwing siūlomas įrankis, kuris leidžia patikrinti, ar jūsų svetainė tinkamai informuoja lankytojus apie slapukų (angl. cookies), naudojimą (leidžia susipažinti su duomenų rinkimo principais ir kita aktualia informacija) prieš pradėdama naudoti slapukų technologiją rinkti informacijai. Tam jums rekės susikurti paskyrą ir nurodyti svetainę, kurią norite patikrinti. Nemokamai galite pamatyti tokią informaciją apie slapukus: kokie jie yra, kokią informaciją renka ir kur tą informaciją siunčia. Žinoma, įmonės tikslas - parduoti savo paslaugas, tad daugelis modulių be paslaugų užsakymo bus nepasiekiami. Tiesa, kol kas įmonės svetainė ir produktas „kalba ispaniškai”, tad, jei rūpinatės savo svetainės BDAR (GDPR) atitiktimi, sprendimą galite išbandyti su Google Translate pagalba. Daugiau informacijos - gamintojo svetainėje https://lawwwing.com/.

3. DataDog

Renginyje taip pat teko pabendrauti su įmonės DataDog atstovais, kurių sprendimas leidžia įvairių servisų ir aplikacijų veikimo metu generuojamą informaciją surinkti ir atvaizduoti grafiškai viename arba keliuose puslapiuose. Susikūrę paskyrą jų puslapyje https://www.datadoghq.com/ per dvi bandomąsias savaites galite išbandyti visas siūlomas funkcijas. Taip pat yra ir nemokamas planas su apribojimais: informacija renkama tik iš 5 serverių ir saugoma tik 24 valandas. Produktas turi labai daug funkcijų ir galimybių, keletas jų susiję su kibernetine sauga: žurnalinių įrašų surinkimas ir analizavimas, aplikacijų saugos stebėjimas ir pan. Man patiko šio produkto vizualinė dalis: pats išbandžiau diegimą viename savo serveryje, tiesa, jame veikė nestandartinė aplikacija, tad stebėjau tik RAM, CPU apkrovimą ir daugiausiai resursų išnaudojančius procesus. Sprendimas duomenis renka serveryje diegiamo agento pagalba, diegimas nėra sudėtingas. Beje, kompanija DataDog kilusi iš Lietuvos, bet dabar pilnai priklauso JAV kapitalo savininkui.

4. Mobileum

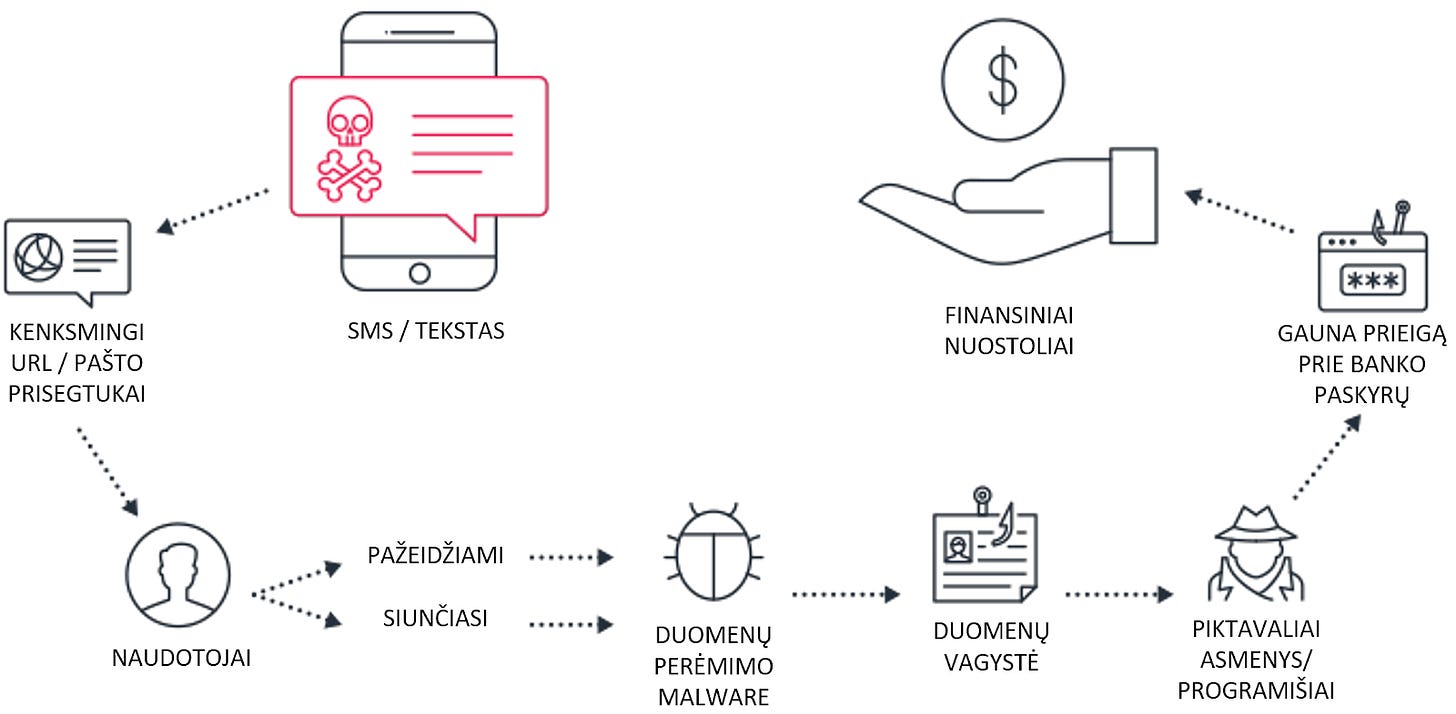

Konferencija iš esmės skirta didiesiems mobiliojo ryšio paslaugų tiekėjams, tad teko pamatyti ir išgirsti daug įdomybių ir naujovių mobiliojo ryšio paslaugų teikime. Kartu su kolega iš KSEA klausėmės pasakojimo apie SMS žinučių, atkeliaujančių pas naudotojus, analizės ir apsaugos sprendimą - SMS ugniasienę. Produkto gamintojas yra Didžiosios Britanijos įmonė Mobileum. Jų puslapyje https://www.mobileum.com/products/network-security/sms-firewall/#SMS_SPAM_Firewall galime pasidomėti, kaip veikia SMS saugumo filtravimas. Čia į lietuvių kalbą išverčiau Mobileum sprendimo aprašyme pateiktą SMS phishing atakos (arba kitaip - Smishing) atvaizdavimą:

Taip pat Mobileum artimesnę ir prieinamesnę paslaugą paprastų ugniasienių naudotojams – tai URL filtravimo API paslauga (paslaugos aprašymą galite atsisiųsti paspaudę ant šios sutrumpintos nuorodos https://rb.gy/rlrun8), kurią anot gamintojo galite susieti su bet kokia ugniasiene ar kitu servisu, kuris dirba su URL (pvz., DNS serveris). Kaip supratau iš kompanijos atstovo paaiškinimo, API naudojimas apmokestinamas priklausomai nuo to, kiek URL patikrinate per tam tikrą laiko tarpą.

5. Insight Page

Konferencijoje be jau seniai veikiančių kompanijų ir didžiųjų gamintojų buvo ir atskiras paviljonas skirtas Vienaragiams (angl. startups), kuriame kasdien prisistatydavo vis nauji startuoliai. Vienas Pietų Korėjos startuolis ten pristatė visai įdomų įrankį „Insight Page“, kuris, pasitelkdamas dirbtinį intelektą, atlieka įvairių įmonių ir žinomų žmonių analizę: įvertina jų reputaciją pagal įvairius straipsnius ir kitą informaciją, pasirodančią socialiniuose tinkluose. Be registracijos galite pasižiūrėti įvairių žinomų įmonių ir politikų analizes. Susikūrus paskyrą turėtų būti galimybė ieškoti pagal norimus kriterijus, tačiau man to nepavyko padaryti - gaunamas klaidos pranešimas. Konferencijos metu prie Insight Page stendo bandžiau atlikti paiešką pagal raktažodį „Asseco“, tačiau įrankis nieko nerado. Taip pat bandžiau ieškoti „Lithuania“ - rezultatų buvo, bet skurdžiai, ir kažkodėl pirmas susijęs raktažodis buvo „Vladimir Putin“…

Mano nuomone, kol kas produktas daugiausiai renka ir analizuoja su JAV ir Azijos įstaigomis bei asmenybėmis susijusius raktažodžius. Daugiau informacijos - gamintojo puslapyje https://inpage.ai/.

6. ZTNA (Zero Trust Network Access)

Konferencijoje taip pat teko pabendrauti su keliais žinomais ugniasienių ir kitos saugos įrangos gamintojais. Trend Micro ir Fortinet atstovai man papasakojo apie ZTNA (Zero Trust Network Access), šis terminas ir technologija žinoma jau 2-4 metus. Jei savo tinkle naudojate SSL-VPN, tai ZTNA yra tas pats SSL-VPN, tik su daugiau kontrolės ir su mažesne priklausomybe nuo konkrečios jūsų ofise stovinčios ugniasienės.

Čia galite pasiskaityti apie ZTNA koncepciją: https://www.vmware.com/topics/glossary/content/zero-trust-network-access-ztna.html

Kitas saugos įrangos gamintojas F5, kurio Web aplikacijų ugniasienes ir kitą įrangą Lietuvoje naudoja nemažai įmonių, man papasakojo apie „F5 BIG-IP NEXT“. Šis pavadinimas skirtas apibūdinti F5 planus pardavinėti virtualizuotas BIG-IP ugniasienes. Virtualioje mašinoje veikianti ugniasienė jau seniai nėra naujiena, tokie gamintojai kaip Fortinet ar Check Point tai siūlo jau kurį laiką. Tuo tarpu F5 iki šiol dar neteikė tokios galimybės, tad atsiradus „F5 BIG-IP NEXT“ supaprastės jų produkto integravimas į esamą virtualizuotą aplinką: bus reikalingas tik vienas diegimas ir nebereikės keisti ugniasienės „dėžės“, kai gamintojas jos nebepalaikys (tai ypač aktualu valstybiniam sektoriui - vietoj vis naujo įrenginio pirkimo galima bus pirkti tik licencijų palaikymo pratęsimą). Daugiau apie ši F5 sprendimą galite pasiskaityti čia: https://www.f5.com/pdf/solution-overview/an-introduction-to-big-ip-next-f5s-next-gen-big-ip-software.pdf

Neseniai skaičiau įdomų ESET wellivesecurity puslapyje skelbtą straipsnį apie 10 dalykų, kurių nepatartina skelbti socialiniuose tinkluose:

specifinės informacijos apie jus, kuri gali padėti atspėti prisijungimo duomenis;

kelionių planus ir kelionės eigą jei jūsų namie nieko neliko;

tikslios buvimo vietos informacijos;

didelių ir brangių pirkinių;

jūsų vaikų nuotraukų;

dalykų apie savo finansus ir kredito kortelių duomenis ir kt.

Visi prijaučiantys kibernetiniam saugumui daugiau ar mažiau laikosi šiame straipsnyje aprašytų rekomendacijų, tačiau net ir patys atsargiausi susiduria su duomenų nutekėjimu.

Pavyzdžiui, dažnai norėdami naudotis paslaugomis interneta būtinai turime nurodyti savo el. pašto adresą, kurį daugelis naudojame jau 5 ar 10 metų. Per tą laiką paslaugų tiekėjai galėjo susidurti su įsilaužimais į jų svetainę ar į duomenų bazę su visų vartotojų informacija. Tarp tų duomenų galėjo būti ir jūsų el. pašto adresas, slaptažodis, gyvenamoji vieta, mokėjimo kortelės duomenys ir kita asmeninė informacija. Dažniausiai visų paminėtų tipų informacija nėra saugoma vienoje svetainėje, tad dabar elektroniniai nusikaltėliai išsyk įsigyja kelias tokias nutekintų duomenų bazes ir pagal jūsų el. pašto adresą ar kitą bendrą parametrą sudaro jūsų duomenų „anketą“, kuri gali būti panaudota prieš jus.

Noriu pasiūlyti kelis įrankius, kurie gali padėti sužinoti ar su jūsų el. paštu ir jūsų asmeniu susiję duomenys nutekėjo ir, jei taip, tai kokie duomenys ir per kokias platformas.

https://haveibeenpwned.com/

Pirmasis puslapis, manau, daugeliui jau gerai pažįstamas. Naudojimas labai paprastas: atidarote puslapį, įrašote tikrinamą el. pašto adresą ir:

- jei gaunate rezultatą su žaliu fonu - viskas gerai, jūsų el. paštas nepateko į nutekėjimus, o

- jei rašo „Oh no – pwned“ ir matote raudoną foną, vadinasi, yra nutekėjimų susijusiu su šiuo el. pašto adresiu.

Siūlau šiuo įrankiu patikrinti visus asmeninius ir darbinius el. pašto adresus ir pasižymėti tuos, kurie pateko į duomenų nutekėjimo atvejus.https://www.malwarebytes.com/digital-footprint

Antrasis įrankis skirtas giliau panagrinėti, kokie duomenys nutekėjo ir kas jau yra žinoma apie jus. Aukščiau nurodytame puslapyje įrašę el. pašto adresą į jį netrukus gausite ataskaitą, kurioje matysite santrauką apie nutekėjusią informaciją iš kelių incidentų. Nutekėjusi informacija gali būti tik slaptažodžių ir el. pašto adresų kombinacija, tačiau gali būti ir jūsų vardas, pavardė, adresas, bei kiti asmens duomenys. Dalis rastų duomenų bus užmaskuoti ir norėdami gauti detalią ataskaitą turėsite pirkti paslaugas iš Malwarebytes.https://pentester.com/

Neseniai peržiūrėdamas laiškus aptikau NKSC rekomendaciją pasinaudoti puslapio https://pentester.com/ nemokamomis funkcijomis. Puslapyje pateikus savo el. pašto adresą bus atlikta panaši į Malwarebytes analizė, tik ji bus detalesnė ir bus rodoma daugiau informacijos. Pastaba: šio puslapio kūrėjų tikslas užsidirbti, tad duomenis reikia peržiūrėti per 9 minutes, nes vėliau tų duomenų nebematysite ir bus prašoma susimokėti. Be el. pašto adreso, šis puslapis taip pat turi galimybę patikrinti WEB puslapių saugumą ir su tais puslapiais susijusių prisijungimo duomenų nutekėjimo atvejus (tokiu atveju tinkrinamas ne konkretaus el. pašto atvejis, o viso domeno).

Pabaigai - apie mokymus arba tiksliau - mokomąjį žurnalą, kurį galima užsiprenumeruoti.

Mobile World Congress 2024 konferencijoje teko pabuvoti prie Red Hat stendo, kur buvo dalinamas jų leidžiamas tyrimų žurnalas Red Hat Research Quarterly. Vėliau, grįžęs į Lietuvą, skaitydamas žurnalą aptikau pasiūlymą nemokamai jį užsiprenumeruoti.

Prenumeruoti galite dviem būdais: jei mėgstate popierinius žurnalus, tai galite užsisakyti popierinį leidimą, jei labiau mėgstate skaityti kompiuteryje, tada galite užsisakyti PDF formatu. Prenumeruoti galima šiame puslapyje: https://red.ht/rhrq

Žurnalo pagrindinė tematika nėra kibernetinis saugumas, tačiau dalis straipsnių yra su tuo susiję. Pavyzdžiui, žurnale, kurį pasiėmiau renginio metu, buvo įdomus straipsnis apie šifravimo algoritmų istoriją, pradedant nuo DES (1976) iki naujausios Homomorfinių šifravimo algoritmų schemos (2009). Pastarąjį straipsnį galite rasti čia, 34 puslapyje: https://research.redhat.com/wp-content/uploads/2023/12/RHRQ_November2023_WEB.pdf

P.S. Save The Date: artimiausias KSEA renginys - balandžio 25 d.

Daugiau informacijos jau netrukus!